Redéfinir la défense numérique : comment l'IA transforme la veille sur les menaces

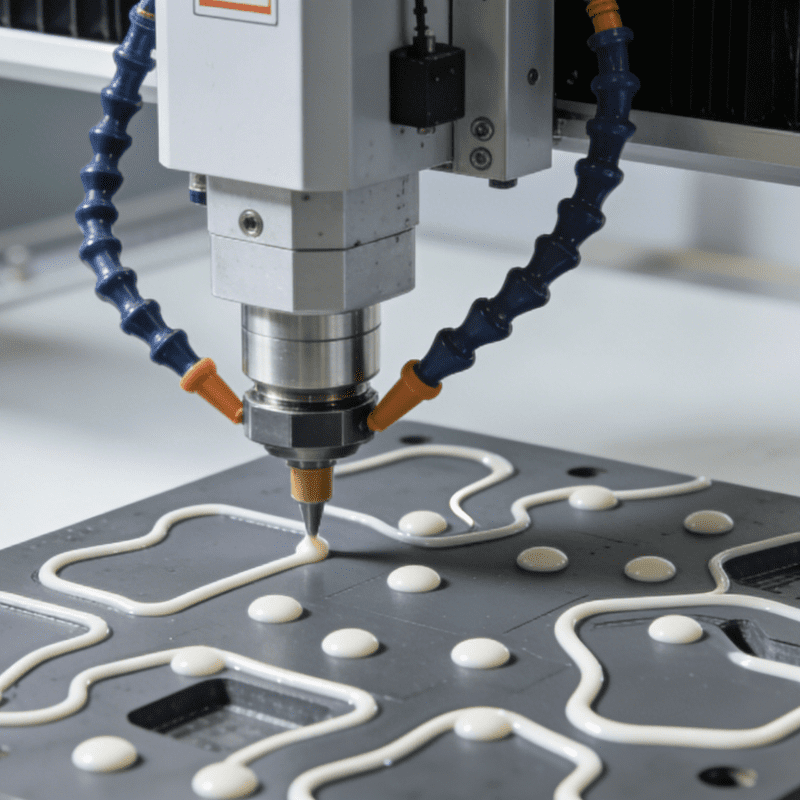

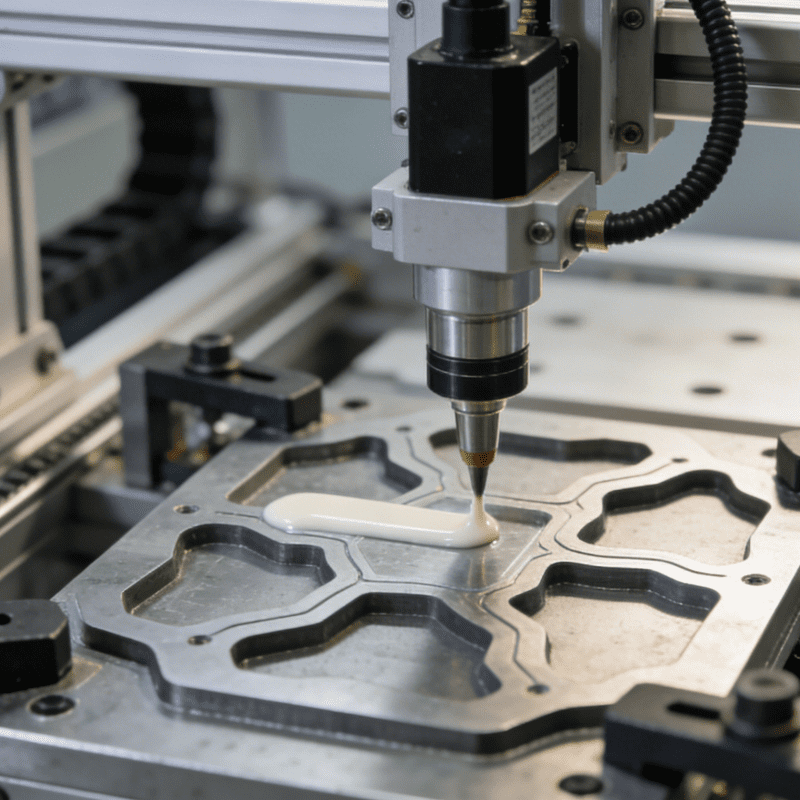

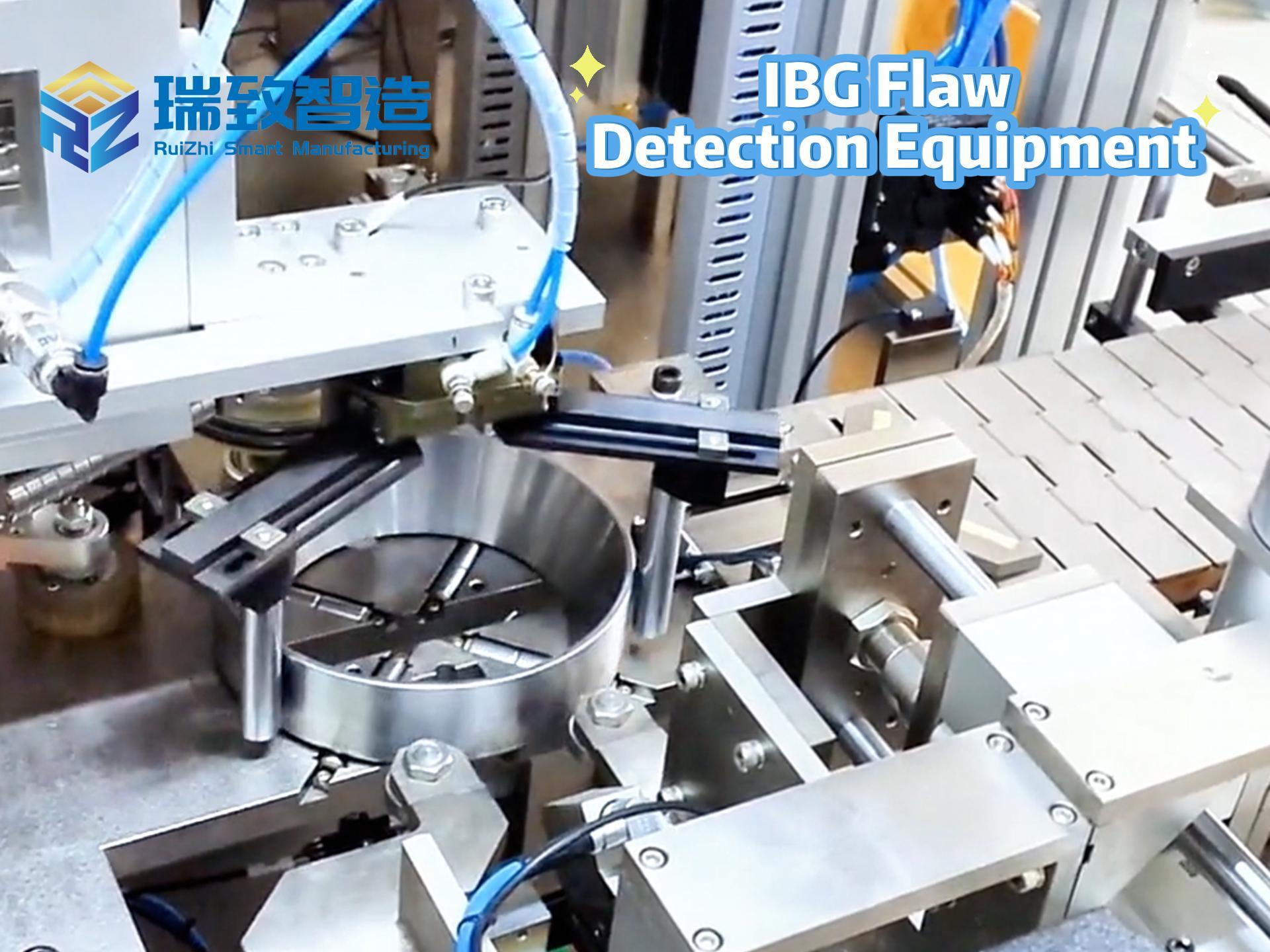

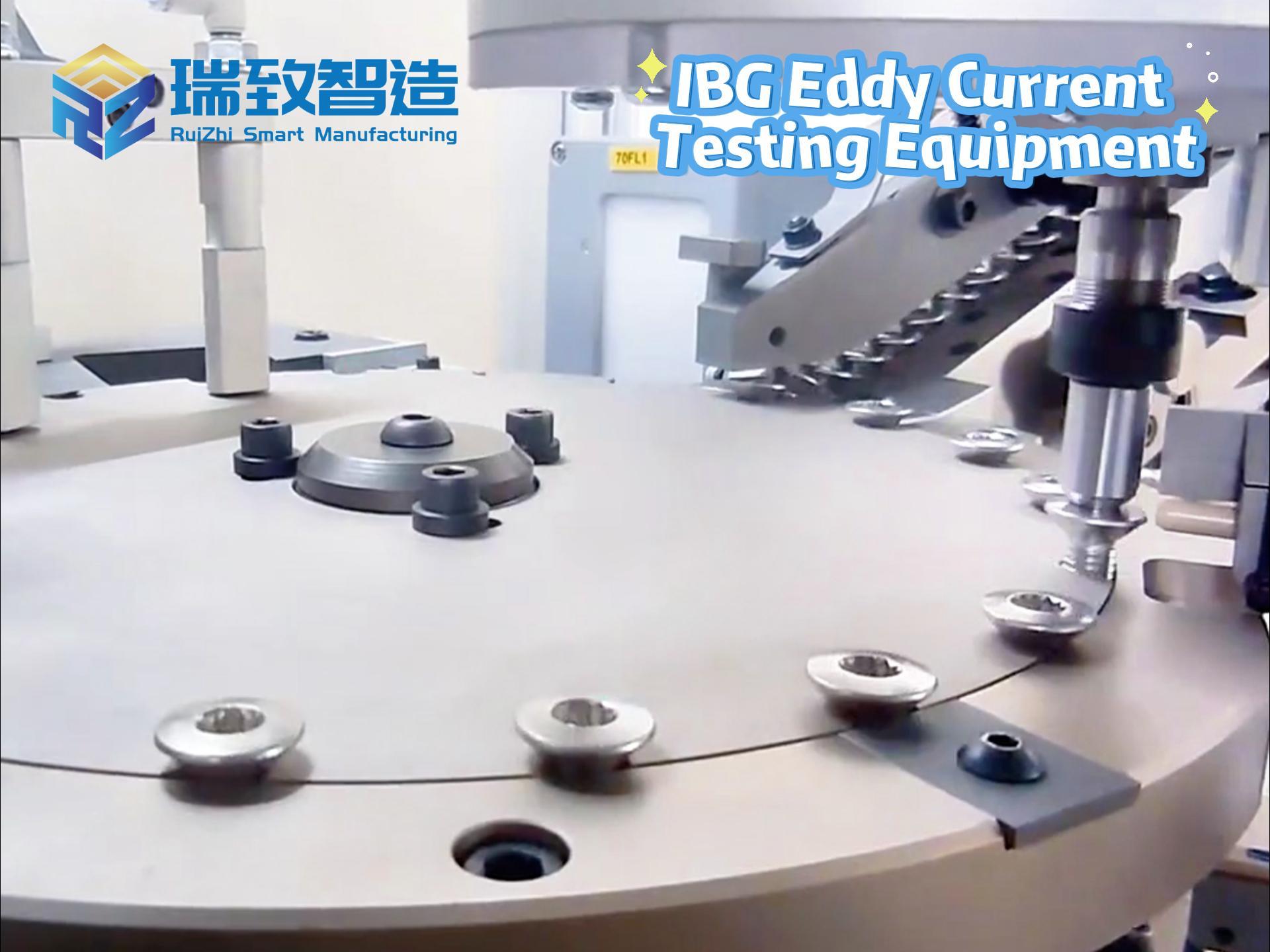

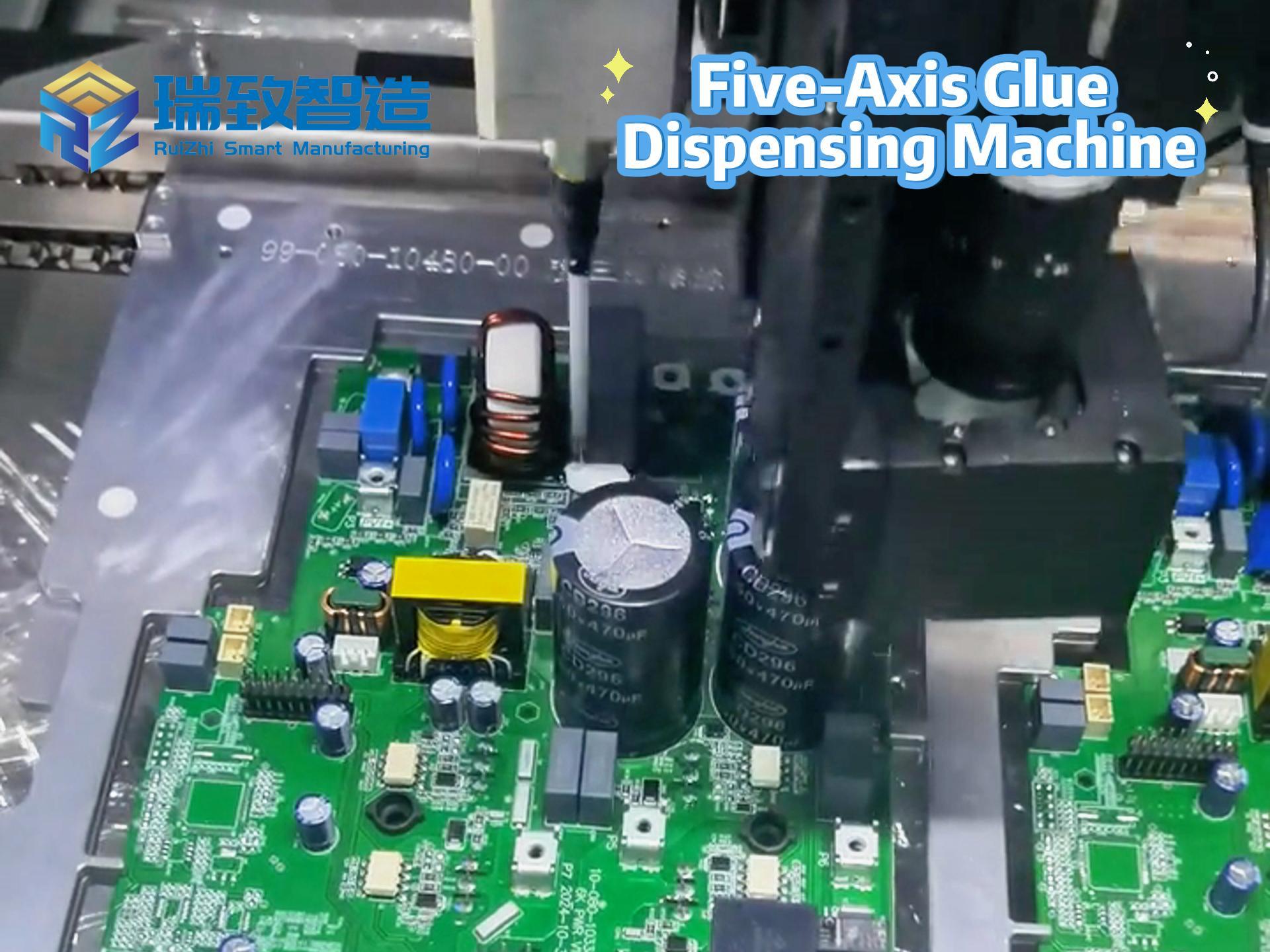

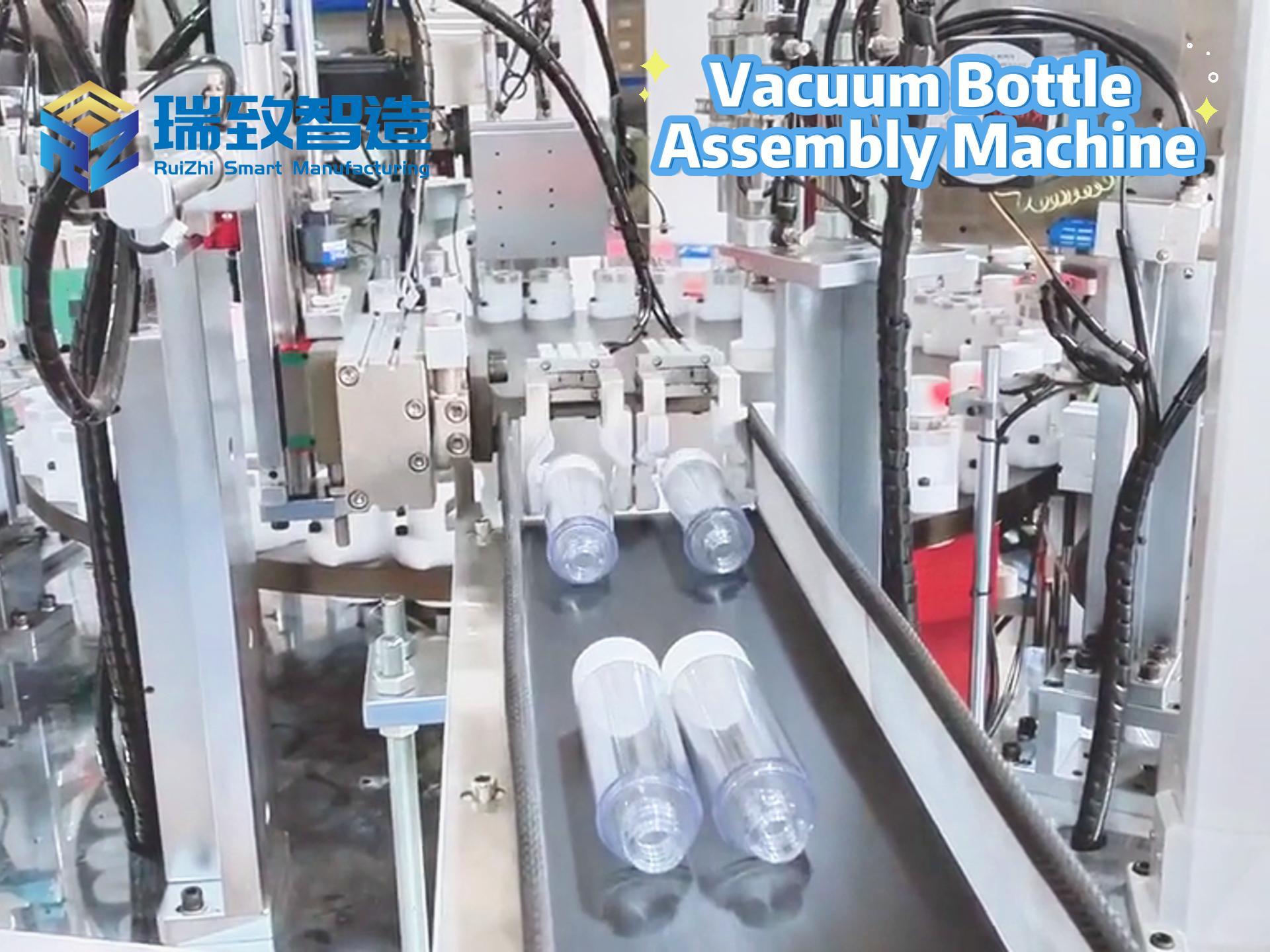

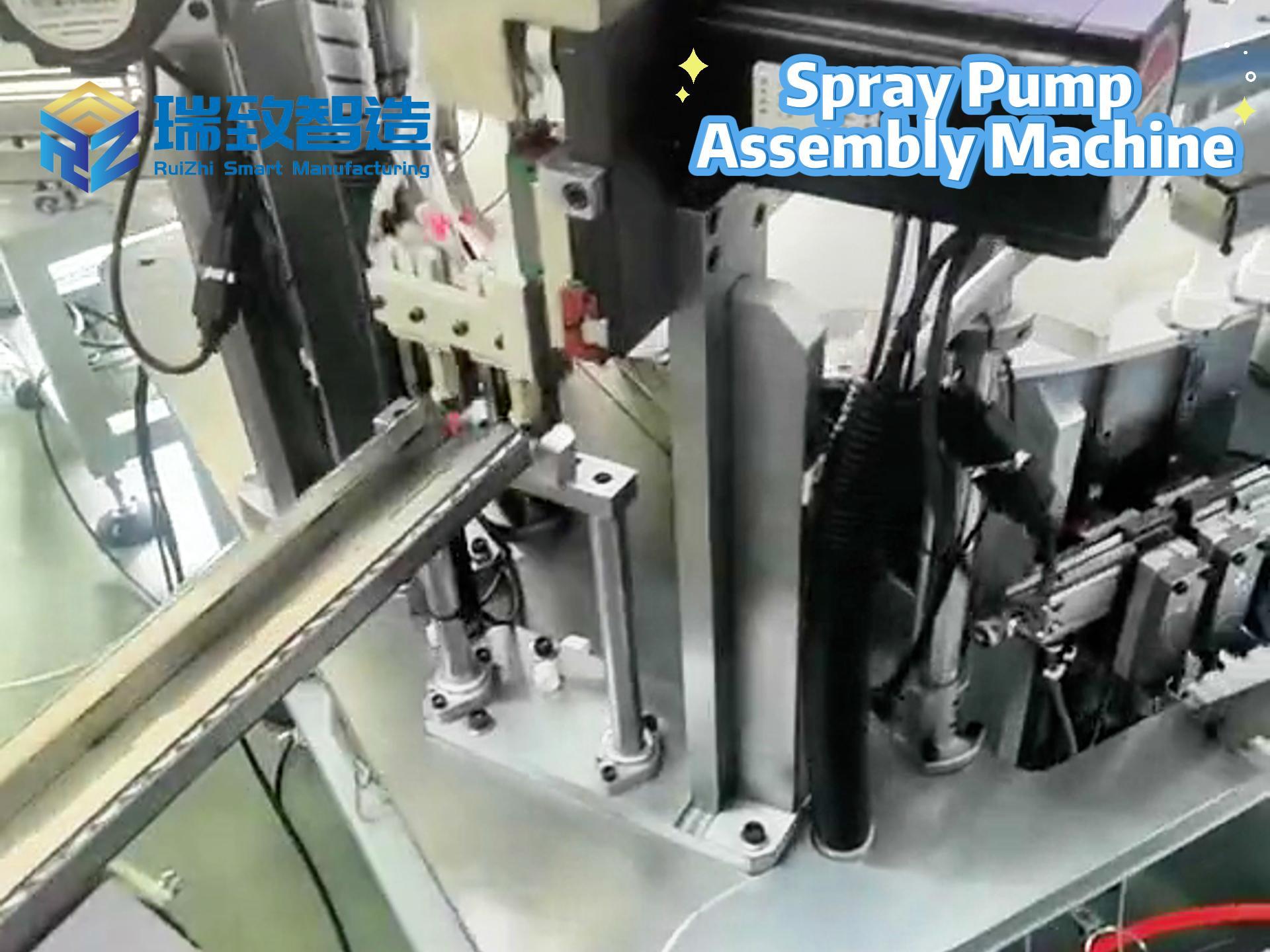

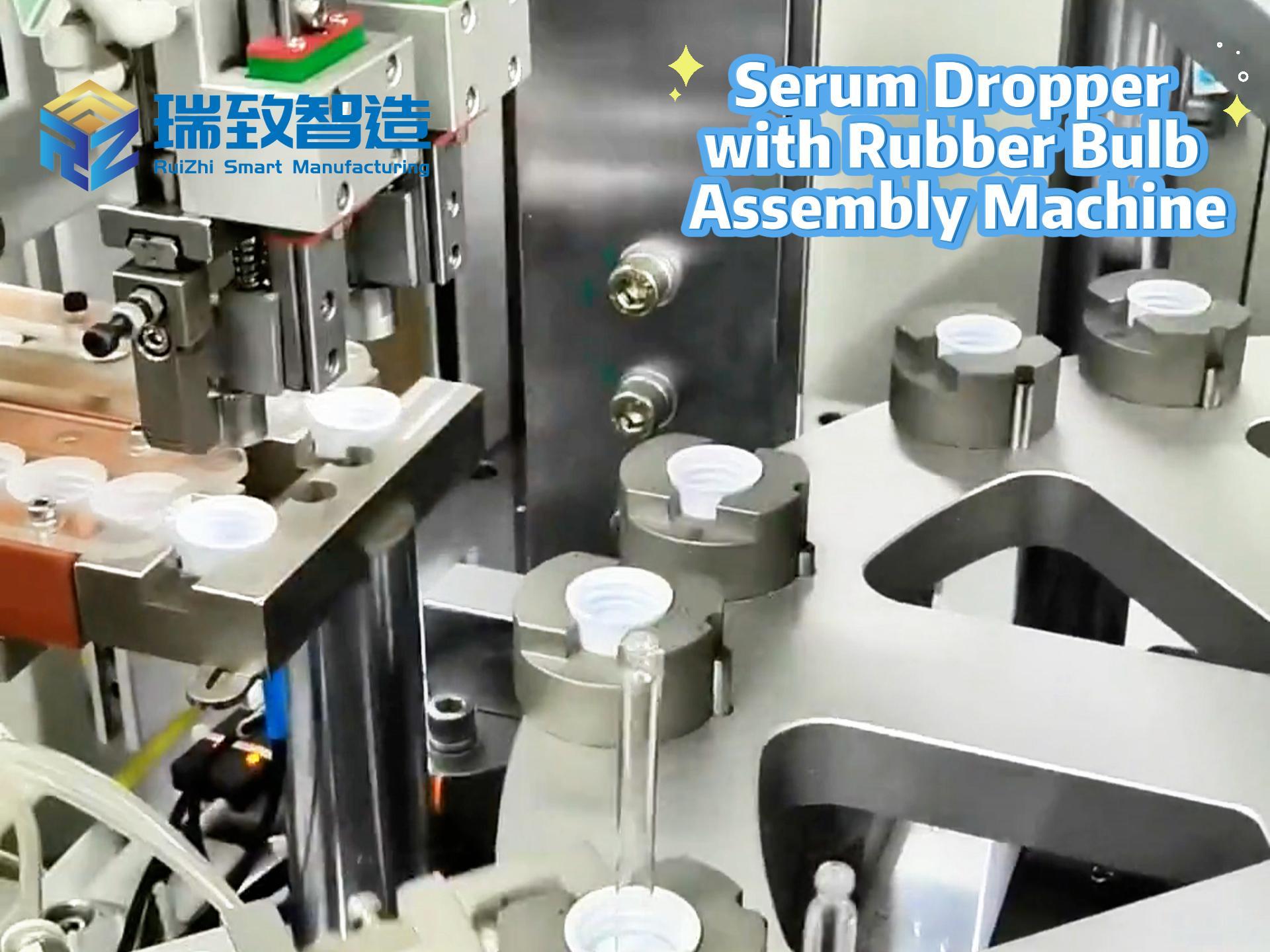

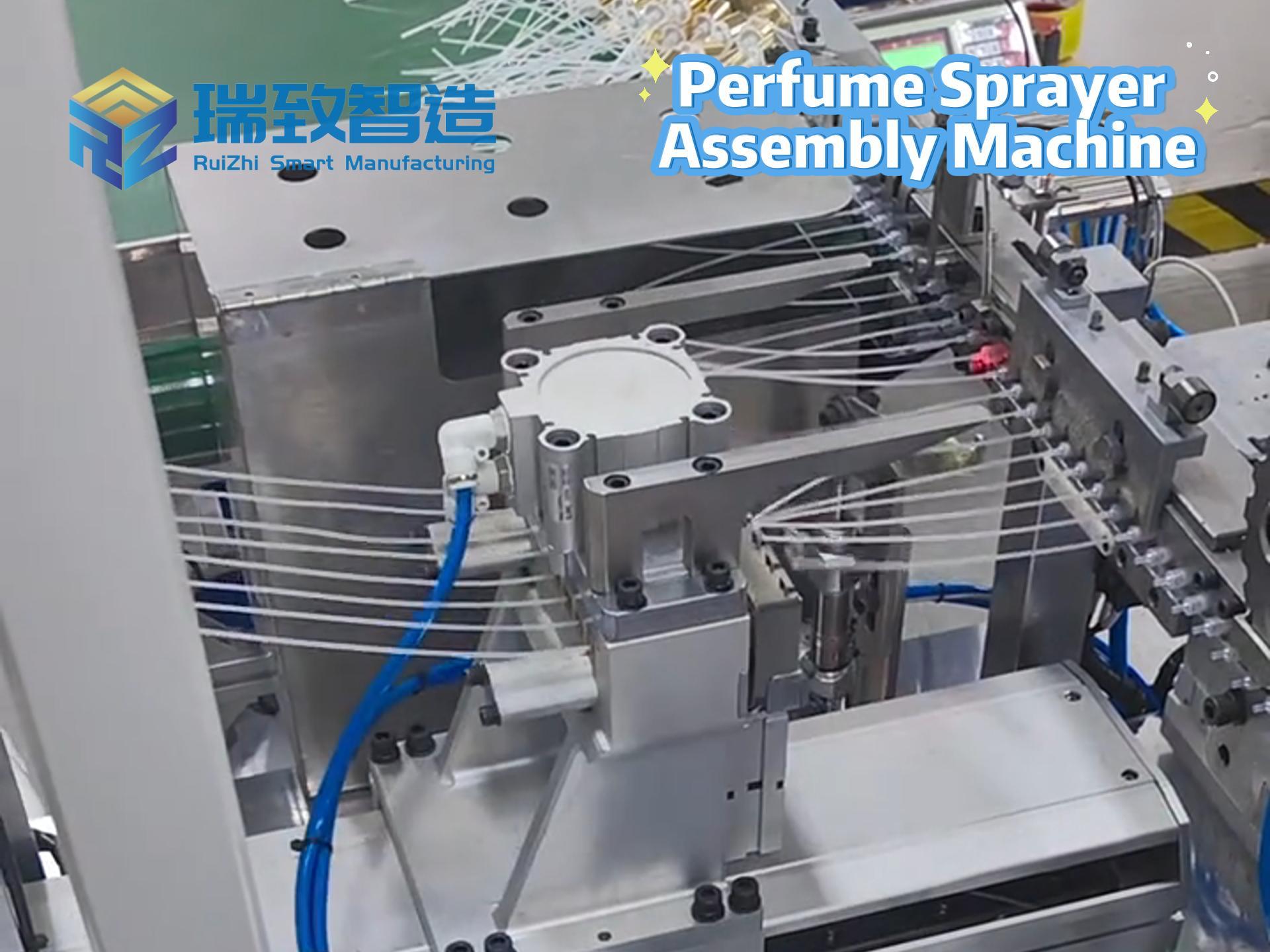

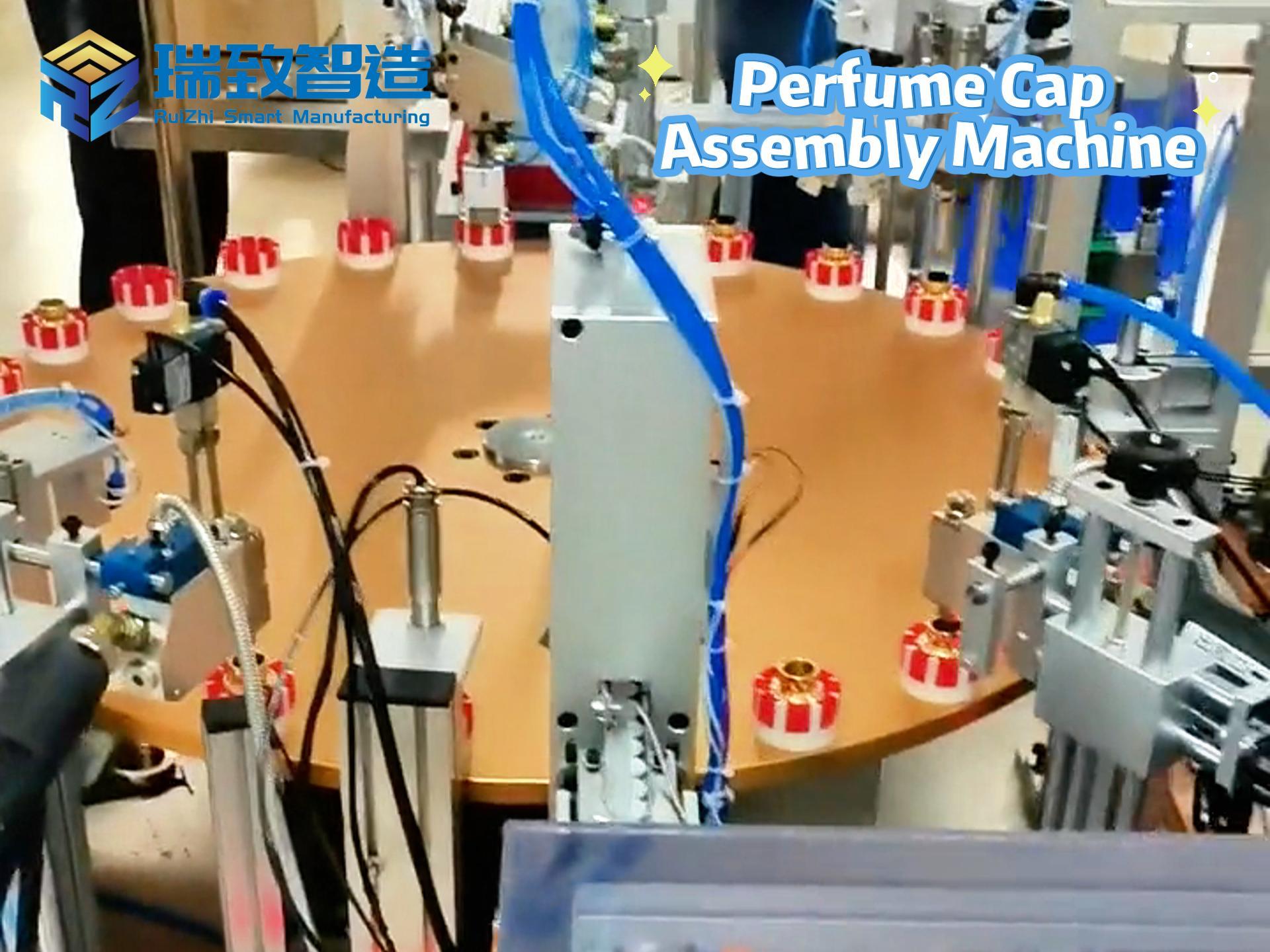

À une époque où automatisation intelligente et automatisation industrielle révolutionnent les opérations mondiales, le domaine de la cybersécurité se trouve à un tournant critique. équipement d'automatisation Les systèmes interconnectés se multiplient dans tous les secteurs, tout comme la complexité des menaces numériques. Dans ce contexte, l'intelligence artificielle (IA) s'est imposée comme une force transformatrice, redéfinissant la manière dont les organisations détectent, analysent et répondent aux cybermenaces. Les recherches de Rajesh Rajamohanan Nair, expert en cybersécurité, se penchent sur ce changement de paradigme et explorent comment la veille sur les menaces alimentée par l'IA non seulement améliore la défense numérique, mais modifie fondamentalement son architecture.

Passer de la réaction à la prédiction

Les opérations de cybersécurité traditionnelles, longtemps tributaires de l'analyse humaine, deviennent inadaptées face à des menaces de plus en plus complexes et fréquentes. La croissance exponentielle des données et la sophistication des attaques ont poussé les systèmes traditionnels, souvent ancrés dans des processus manuels et des moteurs basés sur des règles, au-delà de leurs limites. À l'inverse, les plateformes de renseignement sur les menaces basées sur l'IA exploitent les données. automatisation intelligente Transformer des systèmes réactifs en moteurs prédictifs. Ces systèmes peuvent analyser de vastes flux de données de sécurité en temps réel, identifiant des schémas et des anomalies bien au-delà des capacités humaines. En intégrant l'apprentissage automatique et l'analyse avancée, ils offrent aux entreprises un avantage décisif en matière de détection et de prévention précoces des menaces, comblant ainsi efficacement le fossé entre les systèmes traditionnels. équipement d'automatisation et les cybermenaces modernes.

L'architecture derrière la sécurité intelligente

Au cœur des systèmes pilotés par l'IA se trouvent plusieurs composants intégrés qui forment un cadre cohérent et intelligent de détection des menaces. Les couches d'ingestion de données consolident la télémétrie de sécurité provenant de sources disparates (journaux réseau, environnements cloud et objets connectés), créant ainsi un ensemble de données unifié pour l'analyse. Les modèles d'apprentissage automatique traitent ensuite ces données pour identifier les écarts par rapport aux normes comportementales établies, grâce à des algorithmes permettant de distinguer les activités bénignes des intentions malveillantes. Le traitement automatique du langage naturel (TALN) ajoute une dimension supplémentaire, en décodant les informations non structurées telles que les bulletins de sécurité, les rapports de menaces et les conversations sur le dark web.

Ces technologies convergent vers des cadres de réponse automatisés et des boucles d'apprentissage continu, permettant aux systèmes d'évoluer et de s'adapter. Par exemple : automatisation intelligente Permet à l'IA d'affiner les modèles de détection en temps réel, minimisant ainsi les interventions manuelles et réduisant les faux positifs. Cette architecture améliore non seulement la précision, mais répond également aux exigences de automatisation industrielle, où une sécurité transparente et évolutive est essentielle pour maintenir la continuité opérationnelle.

Détection avancée : apprendre à voir l'invisible

Les menaces les plus redoutables d'aujourd'hui, telles que les attaques zero-day, les logiciels malveillants sans fichier et les campagnes multi-étapes, échappent souvent à la détection conventionnelle basée sur les signatures. L'IA relève ces défis grâce à des techniques avancées comme l'apprentissage profond, qui analyse la structure du code, les schémas d'exécution et le comportement du réseau afin d'identifier les activités malveillantes sans recourir à des règles prédéfinies. L'analyse du comportement des utilisateurs et des entités (UEBA) établit des profils contextuels des utilisateurs, des appareils et des applications, détectant les écarts subtils susceptibles de signaler des menaces internes ou des menaces persistantes avancées (APT).

L'analyse graphique et la reconnaissance de schémas temporels améliorent encore la capacité du système à cartographier les séquences d'attaque et les anomalies à long terme. Par exemple, l'IA peut identifier une série d'événements apparemment sans rapport (une tentative de connexion infructueuse, un accès inhabituel aux données et des pics de trafic réseau soudains) et les corréler dans le cadre d'une attaque coordonnée se déroulant sur plusieurs semaines. Cette capacité transforme équipement d'automatisation des capteurs passifs aux défenseurs proactifs, permettant une intervention précoce avant que les menaces ne s'intensifient.

De l'alerte à l'action : accélérer la réponse

Au-delà de la détection, l’IA améliore considérablement l’efficacité de la réponse en intégrant automatisation intelligente dans les workflows de gestion des incidents. Des protocoles automatisés, pilotés par l'IA, peuvent déclencher des mesures de confinement, comme l'isolement des terminaux compromis ou le blocage des adresses IP malveillantes, quelques millisecondes après leur détection, réduisant ainsi considérablement le temps d'attente des attaquants pour exploiter les vulnérabilités. Ceci est particulièrement crucial contre les menaces à évolution rapide comme les rançongiciels, où chaque seconde de retard peut faire la différence entre une atténuation et une perte de données catastrophique.

L'IA simplifie également l'analyse des causes profondes et la résolution des problèmes en synthétisant les données provenant de sources multiples et en recommandant des actions précises. Par exemple, elle peut identifier la vulnérabilité spécifique exploitée lors d'une attaque, suggérer des priorités de correctifs et même automatiser le déploiement des correctifs. automatisation industrielle Systèmes. Ces actions sont exécutées avec une précision contextuelle, en utilisant des seuils de confiance pour éviter de perturber les opérations légitimes tout en neutralisant les menaces.

Gains opérationnels : faire plus avec moins

Les opérations de sécurité sont depuis longtemps confrontées à l'épuisement professionnel des analystes, au manque de compétences et aux contraintes de ressources, autant de défis amplifiés par l'ampleur des cybermenaces modernes. L'IA allège ces pressions en automatisant les tâches répétitives comme l'analyse des journaux, le tri des alertes et la recherche de menaces. En enrichissant les alertes d'informations contextuelles (par exemple, la gravité des menaces, l'historique des attaques et les stratégies d'atténuation), l'IA permet aux analystes de se concentrer sur les décisions à fort impact plutôt que sur le tri manuel des données.

De plus, les plateformes pilotées par l'IA s'adaptent rapidement aux nouvelles menaces. Elles peuvent intégrer les flux de renseignements sur les menaces émergents, mettre à jour les modèles de détection et affiner les stratégies de réponse en quelques heures. L'IA renforce l'agilité de équipement d'automatisation, garantissant ainsi la robustesse des dispositifs de sécurité, même face à l'évolution des menaces. Il en résulte une stratégie de défense plus évolutive et plus rentable, permettant aux organisations, des grandes aux PME, de déployer une cybersécurité sophistiquée sans augmentation proportionnelle des effectifs ni du budget.

Surmonter les obstacles techniques

Malgré leurs avantages, les plateformes de renseignement sur les menaces basées sur l'IA présentent certaines difficultés. Des données diversifiées et de haute qualité sont essentielles pour entraîner des modèles précis, mais la télémétrie de sécurité nécessite souvent une normalisation et un nettoyage approfondis pour éliminer les bruits et les incohérences. La mise en œuvre de ces systèmes exige également une expertise pluridisciplinaire en science des données, sécurité des réseaux et ingénierie logicielle, des compétences parfois rares dans certaines organisations.

L'intégration des systèmes hérités constitue un autre obstacle, car les anciens équipement d'automatisation Le cloisonnement des sources de données peut entraver l'adoption fluide de l'IA. De plus, enrichir les alertes avec un contexte exploitable reste une tâche complexe, nécessitant un perfectionnement continu des algorithmes et une collaboration homme-IA. Cependant, les bonnes pratiques telles que les déploiements progressifs, les stratégies d'automatisation hybride (combinant IA et supervision humaine) et l'évaluation continue des modèles se sont avérées efficaces pour surmonter ces obstacles.

Et ensuite : l'avenir de l'IA dans la cybersécurité

L'avenir du renseignement sur les menaces est façonné par des innovations qui répondent aux limites actuelles et renforcent le rôle de l'IA dans la défense numérique :

- Apprentissage fédéré:Cette technique permet la formation collaborative de modèles dans plusieurs organisations sans partager de données brutes, favorisant ainsi la collecte de renseignements collectifs sur les menaces tout en préservant la confidentialité, une avancée cruciale pour des secteurs comme la santé et la fabrication, où automatisation industrielleles systèmes sont très sensibles.

- IA explicable (XAI):En fournissant des informations transparentes sur la manière dont l'IA parvient à ses conclusions, XAI renforce la confiance des analystes de sécurité, permettant une validation plus rapide des alertes et une prise de décision plus éclairée.

- Apprentissage contradictoire:Les systèmes d'IA sont formés pour anticiper et contrer les tactiques d'évasion, telles que les attaquants manipulant des logiciels malveillants pour éviter d'être détectés, garantissant ainsi la résilience face aux menaces en constante évolution.

- Systèmes de réponse autonomes:À mesure que l’IA mûrit, les systèmes exécuteront de plus en plus d’actions de confinement critiques, telles que le blocage des canaux de commande et de contrôle ou l’isolement des réseaux compromis, avec une intervention humaine minimale, accélérant encore davantage la réponse aux menaces.

Conclusion : l'IA au cœur de la résilience numérique

Les recherches de Rajesh Rajamohanan Nair soulignent une vérité essentielle : à une époque définie par automatisation intelligente et automatisation industrielleLa veille sur les menaces basée sur l'IA n'est plus un luxe, mais une nécessité. En améliorant la vitesse de détection, en réduisant les faux positifs et en permettant une défense proactive, l'IA transforme la cybersécurité d'une simple réflexion après coup en un impératif stratégique.

Pour les organisations qui dépendent de équipement d'automatisation et des systèmes interconnectés, cette évolution est transformatrice. L'IA protège non seulement les actifs numériques, mais assure également la continuité des processus industriels, des chaînes d'approvisionnement et des infrastructures critiques. Face à la sophistication croissante des menaces, l'intégration de l'IA dans la veille sur les menaces sera déterminante pour distinguer les environnements vulnérables de ceux qui évoluent, s'adaptent et sont véritablement sécurisés. L'avenir de la défense numérique est là, et il repose sur l'IA.